GRU64rus

HARDWARE GURU

Всем нам известная «Лаборатория Касперского» выявила очень сложную схему кибершпионажа, за реализацией которой, по всей видимости, стоят правительственные организации крупного государства.

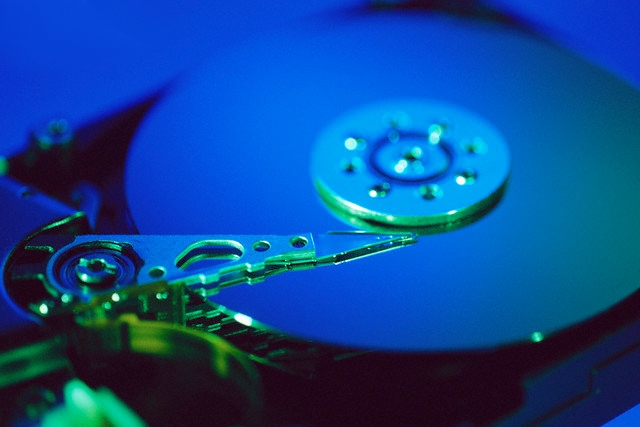

Всем известные нам носители информации а именно жесткие диски имеют внутреннею прошивку вот в нее и внедрялось шпионское ПО.После всего этого, заказчики атаки получал возможность незаметно считывать данные с компьютеров своих жертв. Такой способ слежки очень устойчив к попыткам нейтрализации, поскольку вредоносный код остаётся даже после полной переустановки операционной системы и форматирования диска многократно,т.к.вредоносное по находится в прошивке.

ПО внедрялось в прошивку жестких дисков таких производителей, как Western Digital, Seagate, Toshiba, IBM, Micron и Samsung Electronics. Представители Western Digital, Seagate и Micron сообщили, что им ничего не известно о наличии подобных вредоносных программ в устройствах хранения данных. Toshiba и Samsung от комментариев отказались, а представители IBM никак не отреагировали на вопросы в свой адрес.Все как всегда на ком шапка горит видно сразу по реакции.

Детальное расследование показало, что кампания кибершпионажа затронула три десятка стран. На первом месте по количеству жертв находится Иран, далее следуют Россия, Пакистан, Афганистан, Китай, Мали, Сирия, Йемен и Алжир.Основные направления для выявления всех секретов различные правительственные и военные организации, телекоммуникационные компании, банки и финансовые структуры, энергетические компании и исследовательские институты,что и не удивительно.

«Лаборатория Касперского» открыто не называет государство — источник атаки. Но при этом отмечается, что особенности кибершпионского ПО позволяют говорить о его тесной связи с червём Stuxnet, созданным, предположительно, для срыва Иранской ядерной программы при участии Агентства национальной безопасности США. Один из бывших сотрудников этого ведомства соглашается с выводами «Лаборатории Касперского».О великая нация хочу все знать и здесь обделалась,за что не берутся все накрывается медным тазом,вот и в этот раз,что будет дальше?

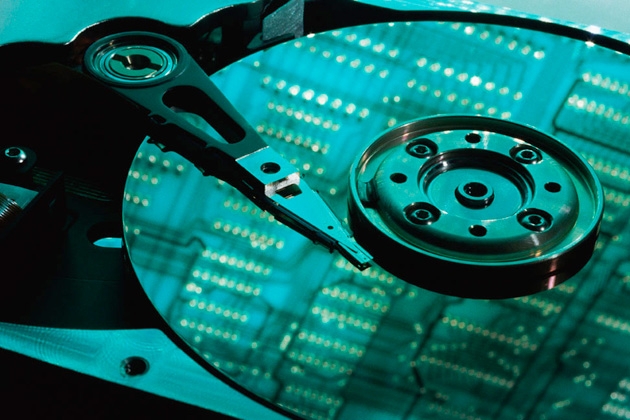

Эксперты лаборатории касперского отмечают, что внедрение вредоносного ПО в прошивку накопителей является одним из наиболее эффективных хакерских методов с точки зрения успешности атаки. По сути, он уступает только инфицированию BIOS. Поэтому такой шпион долгое время может оставаться незамеченным, планомерно передавая конфиденциальную информацию в руки организаторов нападения. О том, какие сведения могли «утечь» в коде кибератаки, не сообщается.

Специально для ONLY GAMERS от GRU64rus.

Всем известные нам носители информации а именно жесткие диски имеют внутреннею прошивку вот в нее и внедрялось шпионское ПО.После всего этого, заказчики атаки получал возможность незаметно считывать данные с компьютеров своих жертв. Такой способ слежки очень устойчив к попыткам нейтрализации, поскольку вредоносный код остаётся даже после полной переустановки операционной системы и форматирования диска многократно,т.к.вредоносное по находится в прошивке.

ПО внедрялось в прошивку жестких дисков таких производителей, как Western Digital, Seagate, Toshiba, IBM, Micron и Samsung Electronics. Представители Western Digital, Seagate и Micron сообщили, что им ничего не известно о наличии подобных вредоносных программ в устройствах хранения данных. Toshiba и Samsung от комментариев отказались, а представители IBM никак не отреагировали на вопросы в свой адрес.Все как всегда на ком шапка горит видно сразу по реакции.

Детальное расследование показало, что кампания кибершпионажа затронула три десятка стран. На первом месте по количеству жертв находится Иран, далее следуют Россия, Пакистан, Афганистан, Китай, Мали, Сирия, Йемен и Алжир.Основные направления для выявления всех секретов различные правительственные и военные организации, телекоммуникационные компании, банки и финансовые структуры, энергетические компании и исследовательские институты,что и не удивительно.

«Лаборатория Касперского» открыто не называет государство — источник атаки. Но при этом отмечается, что особенности кибершпионского ПО позволяют говорить о его тесной связи с червём Stuxnet, созданным, предположительно, для срыва Иранской ядерной программы при участии Агентства национальной безопасности США. Один из бывших сотрудников этого ведомства соглашается с выводами «Лаборатории Касперского».О великая нация хочу все знать и здесь обделалась,за что не берутся все накрывается медным тазом,вот и в этот раз,что будет дальше?

Эксперты лаборатории касперского отмечают, что внедрение вредоносного ПО в прошивку накопителей является одним из наиболее эффективных хакерских методов с точки зрения успешности атаки. По сути, он уступает только инфицированию BIOS. Поэтому такой шпион долгое время может оставаться незамеченным, планомерно передавая конфиденциальную информацию в руки организаторов нападения. О том, какие сведения могли «утечь» в коде кибератаки, не сообщается.

Специально для ONLY GAMERS от GRU64rus.